Defesa Cibernética

Enquanto você foca no negócio, nosso SOC monitora, detecta e responde a ameaças em tempo real. Com o MDR, nossos Threat Hunters têm carta branca para agir antes que incidentes virem crises.

SOC e MDR: Os Dois Pilares da Defesa Ativa

Defesa eficaz exige monitoramento contínuo e capacidade de resposta imediata. A SecureByte combina os dois numa oferta integrada e modular.

SOC - Security Operations Center

A Fundação da DefesaMonitoramento contínuo de eventos, correlação de alertas e triagem de incidentes com equipes L1, L2 e L3 escaláveis. O SOC é o núcleo operacional que nunca dorme.

- Monitoramento de eventos e logs (SIEM)

- Gestão e triagem de alertas prioritários

- Análise e classificação de incidentes

- Gestão de ferramentas de segurança

MDR - Managed Detection & Response

A Resposta AtivaThreat Hunters de elite com carta branca para isolar máquinas, bloquear usuários e eliminar ameaças sem depender de aprovação prévia. Integra-se a qualquer plano SOC.

- Ação direta sem aprovação prévia

- Threat Hunting proativo com IoCs e TTPs

- Investigação forense pós-incidente

- Resposta e contenção 24x7

Como o Nosso SOC Funciona na Prática

Cada evento de segurança percorre um ciclo estruturado de 5 fases, garantindo que nenhuma ameaça passe despercebida, do primeiro log à resposta final.

Coleta

Logs de firewalls, endpoints, nuvem e aplicações ingeridos no SIEM centralizado.

Correlação

SIEM analisa, correlaciona eventos e gera alertas priorizados por severidade.

Detecção

Identificação de ameaças, anomalias e indicadores de comprometimento (IoCs).

Investigação

Analistas L1/L2/L3 investigam, classificam e escalam o incidente conforme severidade.

Resposta

Contenção, erradicação, recuperação e registro para aprendizado contínuo.

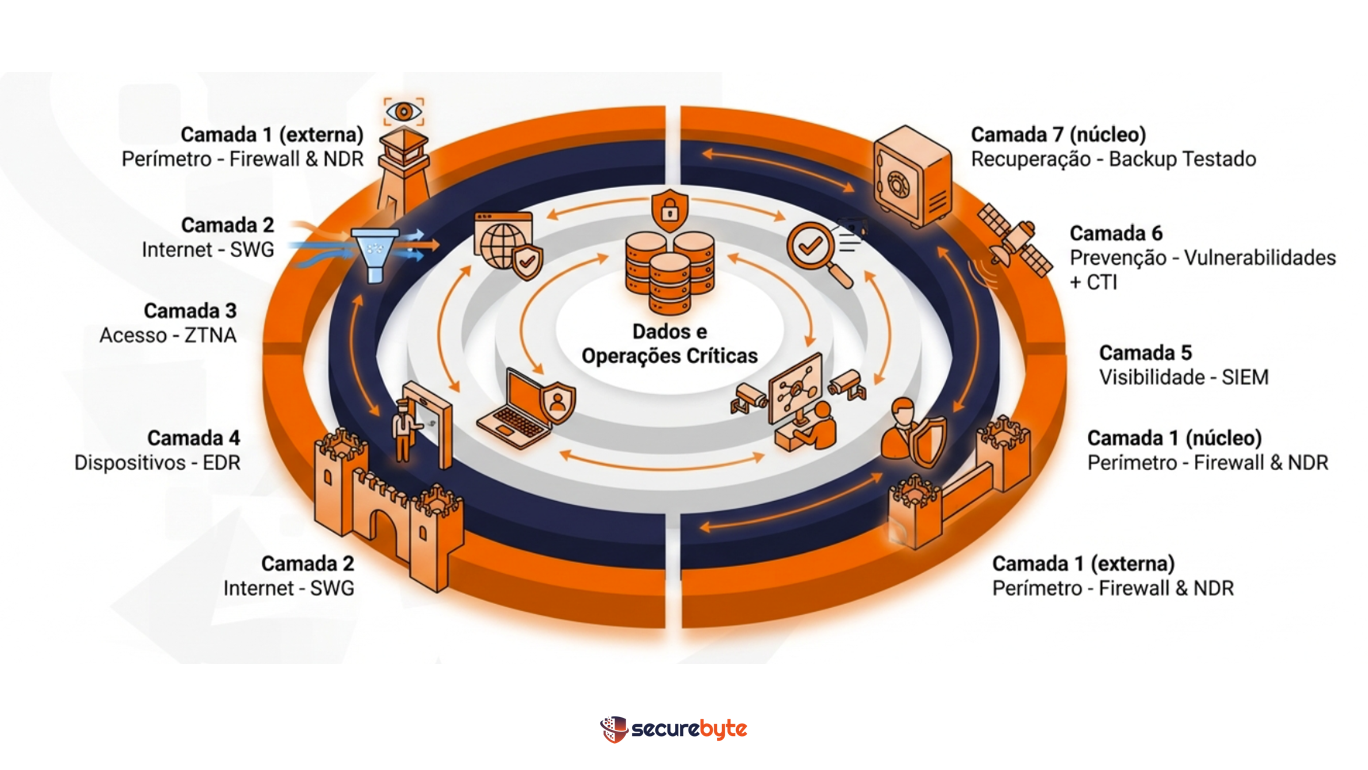

Defesa em Profundidade: 7 Camadas de Proteção

Nenhuma camada isolada basta. A força da nossa arquitetura está na integração e sobreposição de controles que eliminam pontos cegos em toda a superfície de ataque.

As 7 Camadas

Arquitetura customizada conforme o stack tecnológico do cliente.

Escolha o Nível de Proteção Ideal

Três planos escaláveis para diferentes estágios de maturidade. Comece com o Essential e evolua sem migração de plataforma.

SOC Essential

A base do monitoramento contínuo. Ideal para organizações que precisam de visibilidade sobre seus eventos de segurança sem uma operação 24x7.

SOC Advanced

O equilíbrio entre cobertura e profundidade técnica. Equipe L1+L2 com operação 24x7 e análise técnica de incidentes.

SOC Enterprise

Operação de alto desempenho com engenharia de detecção, SOAR incluso e relatórios de governança mensais para liderança executiva.

Precisa de ajuda para escolher o plano certo para a sua organização?

Falar com um especialistaMDR - Threat Hunters com Carta Branca para Agir

O MDR transforma o seu SOC de um sistema de alarme em uma força de resposta ativa. Adicione-o a qualquer plano e tenha especialistas com poder de ação imediata.

Ação Direta

Nosso time tem autorização formal para isolar máquinas, bloquear usuários e encerrar processos maliciosos sem depender de aprovação prévia do cliente, reduzindo o tempo de contenção de horas para minutos.

Threat Hunting

Busca ativa e contínua por adversários que já possam estar dentro do ambiente, utilizando IoCs, hipóteses baseadas nos TTPs do MITRE ATT&CK e análise comportamental avançada.

Investigação Forense

Análise profunda de causa raiz após cada incidente significativo, com timeline completa de atividade do atacante, evidências preservadas e recomendações de hardening específicas.

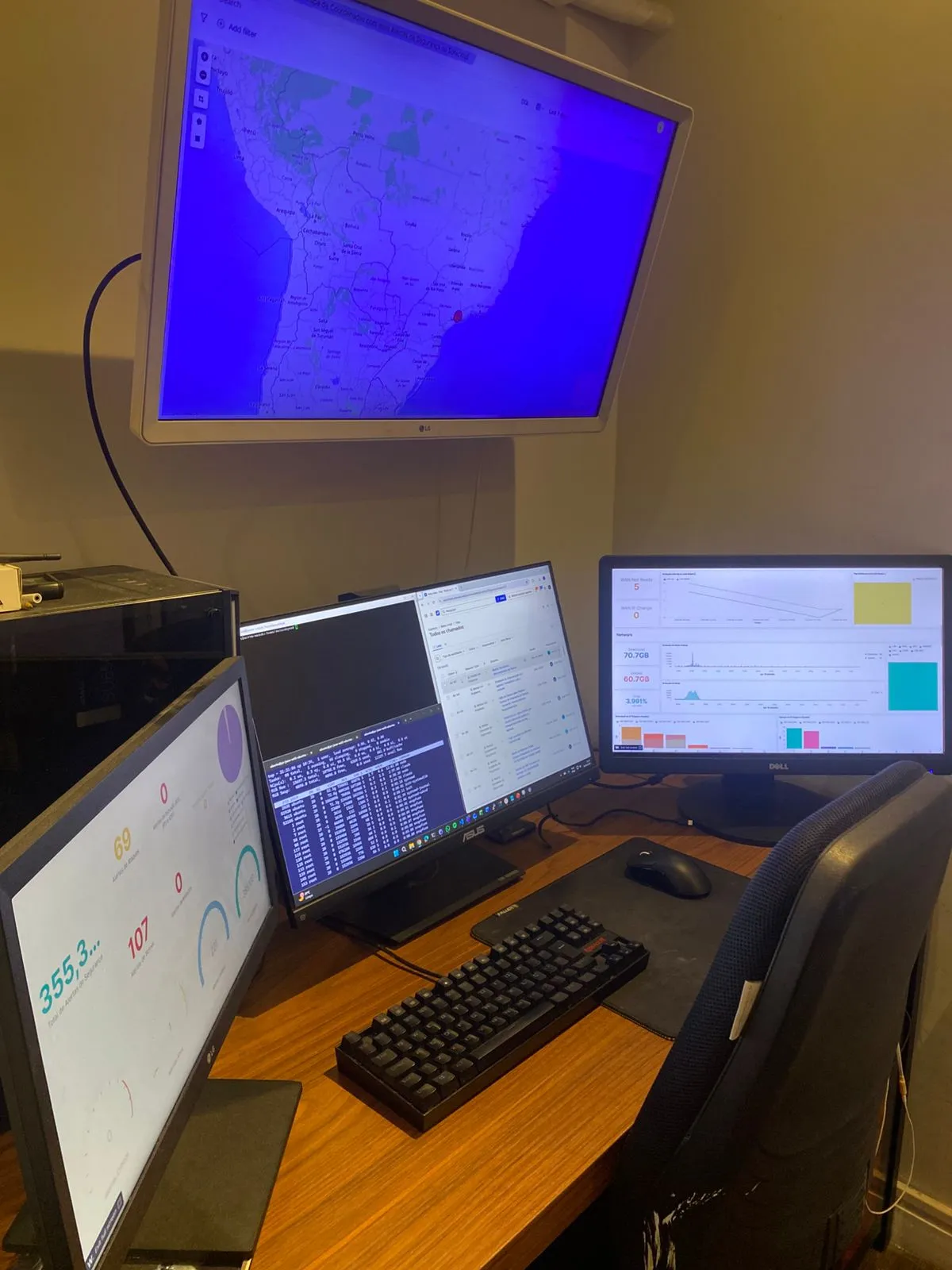

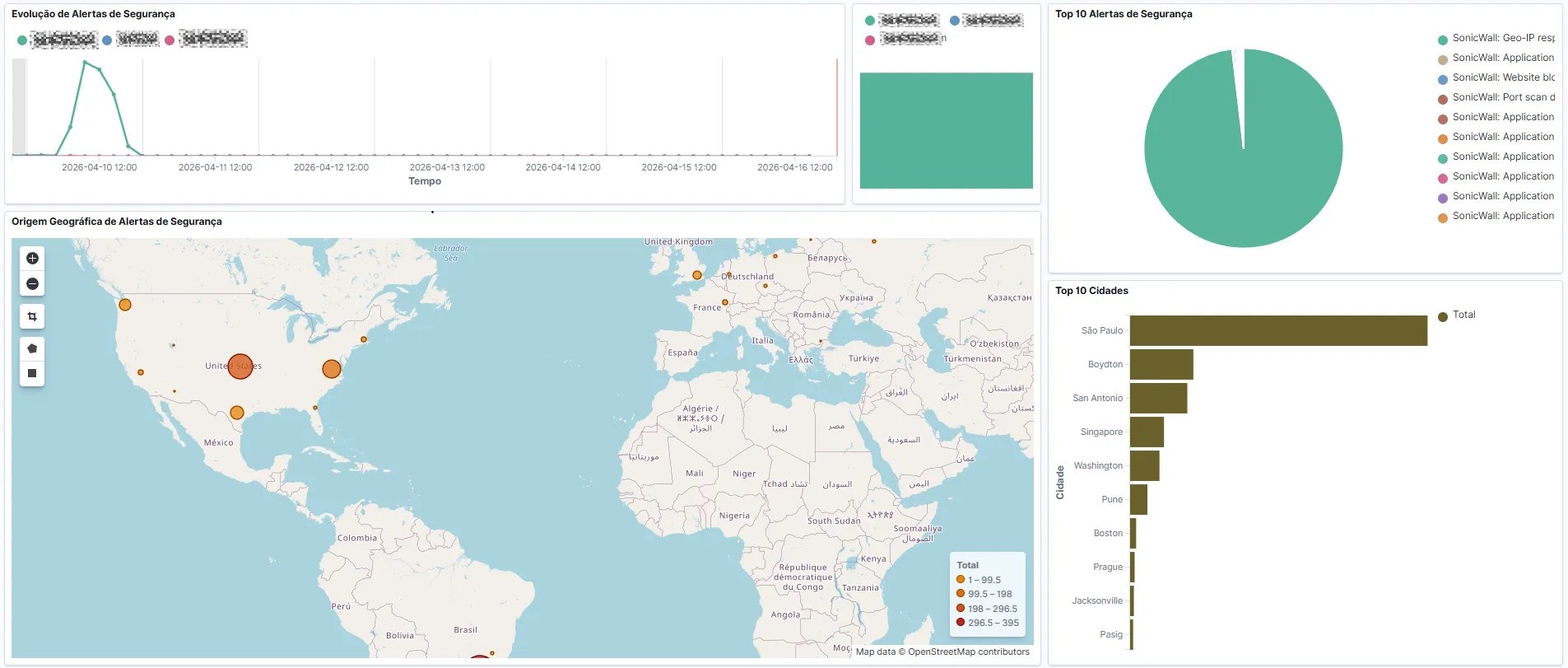

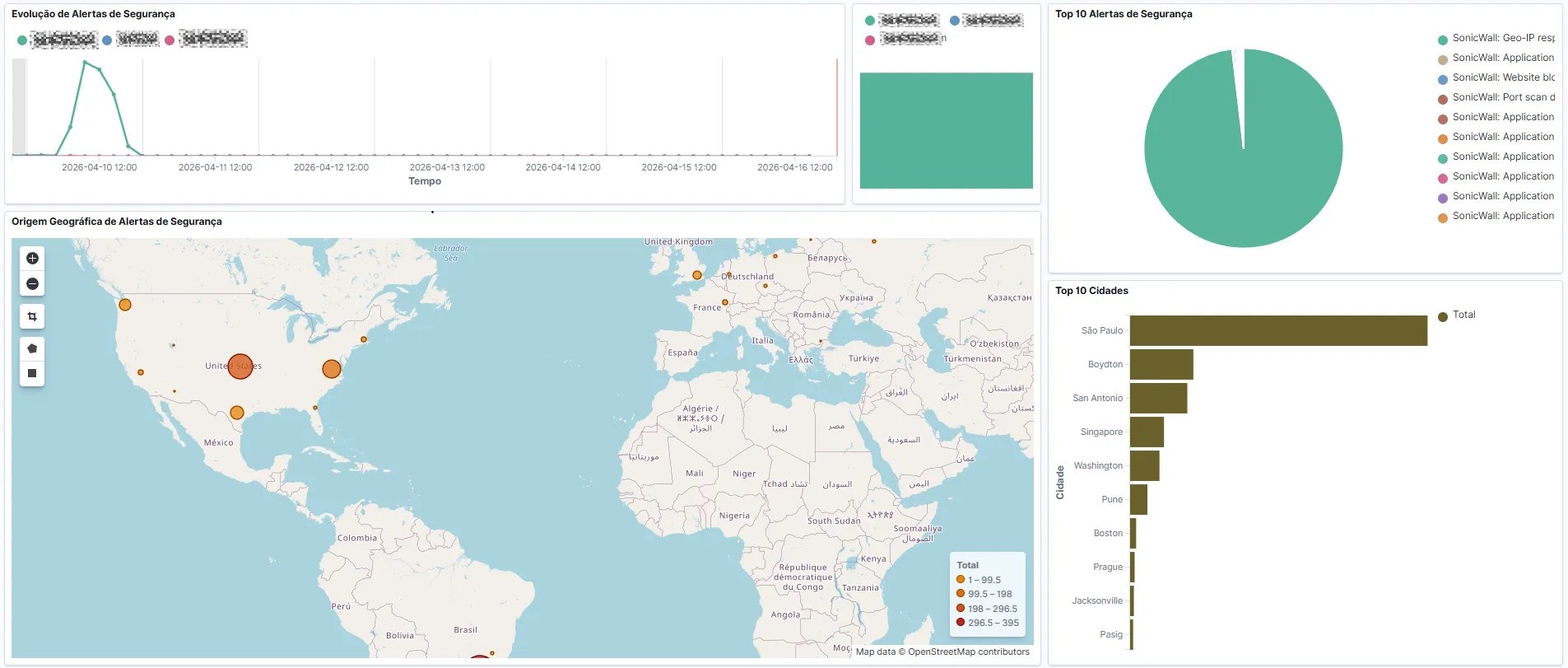

Nosso Centro de Operações em Funcionamento

Evidência real da infraestrutura que sustenta o serviço. Veja como nosso SOC opera na prática, com tecnologia de ponta e dashboards customizados para cada cliente.

Sala de Monitoramento 24x7

Estação de Trabalho de um Analista SOC

Dashboards de Monitoramento de Rede

Dashboards de Ataques em Tempo-Real

Dashboards de Métricas de Logins

Frameworks e Padrões Adotados

Nossa operação é estruturada sobre os padrões globalmente reconhecidos em defesa cibernética, garantindo cobertura, rastreabilidade e alinhamento com requisitos regulatórios.

Framework do NIST para identificar, proteger, detectar, responder e recuperar. Estrutura base para maturidade de segurança em grandes organizações.

Base de conhecimento de adversários reais. Utilizamos para mapear comportamentos de ameaça e validar a cobertura de detecção do SOC contra TTPs conhecidos.

Padrão internacional para sistemas de gestão de segurança da informação. Suportamos auditorias e alinhamento de controles com a norma.

Conjunto de 18 controles prioritários baseados em dados reais de ataques. Usados para priorização e medição de maturidade defensiva.

Plataforma de orquestração e automação de resposta a incidentes incluída no plano Enterprise. Reduz MTTR com playbooks automatizados.

Padrão de auditoria focado em segurança, disponibilidade e confidencialidade de dados. Suportamos organizações que precisam de relatórios SOC 2.

O que nos diferencia em

Defesa Cibernética

Não somos um MSSP genérico. Somos um parceiro estratégico que combina profundidade técnica, transparência operacional e compromisso contratual com resultados mensuráveis.

Equipe SOC Proprietária

Não terceirizamos. Todos os analistas L1, L2 e L3 são profissionais contratados e treinados pela SecureByte, garantindo consistência, responsabilidade e conhecimento do contexto do cliente.

SLA Garantido por Contrato

Tempos de resposta definidos por severidade e formalizados em contrato. Você sabe exatamente o que esperar em cada nível de incidente, do informativo ao crítico.

Relatórios de Governança Mensais

Visibilidade executiva com métricas de MTTR, MTTD, volume de incidentes, tendências e recomendações estratégicas. Dados para liderança tomar decisões embasadas.

Integração com Stack Existente

Conectamos com as ferramentas que o cliente já opera: SIEM, EDR, Firewall, Cloud, ITSM. Nenhuma substituição forçada, potencializamos o que você já investiu.

Escalabilidade Modular

Comece com o SOC Essential e evolua para Advanced ou Enterprise sem migração de plataforma. Adicione o MDR quando a maturidade exigir resposta ativa.

Especialistas Certificados

Nossa equipe porta certificações reconhecidas globalmente: CISSP, CISM, CompTIA Security+, ISO 27001 LA e GCIA. Conhecimento técnico validado por bancas internacionais.

Sua empresa está sendo monitorada agora. A pergunta é: por quem?

Enquanto você lê isso, ameaças estão sendo lançadas contra organizações como a sua. Solicite uma avaliação inicial gratuita e descubra qual plano de Defesa Cibernética se encaixa no seu perfil de risco.

Conheça os Planos

Nossa equipe faz uma análise inicial gratuita do seu ambiente.

Ver Planos SOCTodos os contratos incluem SLA formal e NDA de confidencialidade.